Windows 10 và Windows 11 gặp nguy cơ tấn công từ lỗ hổng leo thang đặc quyền (EoP) cục bộ do phát hiện ra rằng, người dùng cấp thấp có khả năng truy xuất các tệp cơ sở dữ liệu Registry quan trọng.

Windows Registry giữ vai trò như một kho lưu trữ cấu hình cho hệ điều hành Windows, bao gồm cả mật khẩu đã được băm, cài đặt tùy chỉnh người dùng, lựa chọn cấu hình cho ứng dụng, khóa giải mã hệ thống và nhiều hơn nữa.

Các tệp cơ sở dữ liệu liên quan đến Windows Registry nằm tại thư mục C:Windowssystem32config và được phân thành nhiều tệp khác biệt như SYSTEM, SECURITY, SAM, DEFAULT, và SOFTWARE.

Do chứa thông tin nhạy cảm của tất cả tài khoản người dùng trên thiết bị cùng với các token bảo mật mà Windows sử dụng, những tài khoản không có quyền nâng cao không thể truy cập những tệp này.

Điều này đặc biệt áp dụng đối với Security Account Manager (SAM) vì nó bao gồm các mật khẩu đã băm của mọi tài khoản người dùng trên hệ thống, mà kẻ xấu có thể dùng để giả danh người dùng.

Ngày 21 tháng 7, một báo cáo từ Bleeping Computer cho biết theo lời của nhà nghiên cứu bảo mật Jonas Lykkegaard, ông phát hiện rằng tệp Registry của Windows 10 và Windows 11 liên quan đến SAM và tất cả cơ sở dữ liệu Registry cho phép những người dùng nhóm có quyền hạn thấp truy cập chúng.

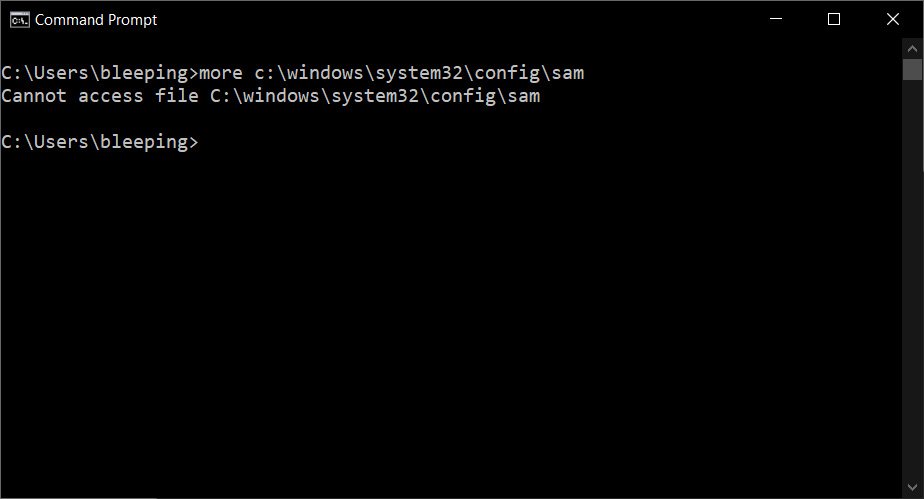

BleepingComputer đã xác nhận các quyền hạn này trên máy tính chạy Windows 10 20H2 với bản vá hoàn chỉnh, như trong hình dưới đây.

Khi được truy cập với quyền hạn thấp, những kẻ tấn công có quyền hạn bị hạn chế có thể lấy các mật khẩu băm NTLM từ mọi tài khoản trên thiết bị và sử dụng chúng trong các cuộc tấn công pass-the-hash để leo thang đặc quyền.

Do các tệp như SAM vốn được hệ điều hành sử dụng liên tục, nên người dùng sẽ gặp lỗi vi phạm quyền khi cố gắng truy cập chúng vì tệp thường mở và bị khóa bởi chương trình khác.

Lykkegaard cho biết thay vào đó, các file Registry, gồm SAM, thường được sao lưu dưới dạng Shadow Copy, cho phép bạn truy cập các file từ Shadow Volume mà không gặp lỗi quyền.

Các tác nhân đe dọa có thể tận dụng đường dẫn sau trong Shadow Volume để truy cập vào file SAM từ bất kỳ tài khoản người dùng nào trên máy.

\?GLOBALROOTDeviceHarddiskVolumeShadowCopy1WindowsSystem32configSAMTheo ý kiến chuyên gia bảo mật Benjamin Delpy, người dùng có thể dễ dàng lấy cắp các mật khẩu băm NTLM của tài khoản quản trị để có thêm đặc quyền.

Bên cạnh việc lấy cắp các hàm băm NTLM và gia tăng đặc quyền, Delpy lưu ý rằng quyền hạn thấp này còn tạo cơ hội cho các cuộc tấn công bổ sung tiếp theo, điển hình như tấn công Silver Ticket.

Lý do Microsoft thay đổi quyền trên Registry để cho phép người dùng thông thường đọc tệp vẫn chưa rõ ràng. Tuy nhiên, Will Dormann, một nhà phân tích lỗ hổng của CERT/CC, cùng với Jeff McJunkin, tác giả của SANS, cho biết rằng Microsoft đã thay đổi các quyền này từ Windows 10 1809.

Trong một cảnh báo bảo mật công bố vào hôm nay, Microsoft xác nhận lỗ hổng này và đặt mã theo dõi là CVE-năm 2025-36934.

“Chúng tôi đang điều tra và sẽ thực hiện các biện pháp phù hợp để bảo vệ khách hàng,” tuyên bố từ Microsoft.

Qua bài viết: Lỗ hổng mới trong Windows 10 cho phép chiếm quyền admin nếu vẫn còn thắc mắc hoặc cần tư vấn, hỗ trợ. Quý khách vui lòng liên hệ theo thông tin dưới đây:

Cám ơn bạn đã theo dõi bài viết! Vui lòng chia sẻ bài viết nếu bạn thấy thông tin ở trên sẽ hữu ích với nhiều người.

Chúc bạn ngủ ngon và nhớ đi ngủ sớm bạn nhé!

![[Laptop tốt nhất cho sinh viên] Giảm giá cho ngày tựu trường Apple, HP, Lenovo, Dell](https://cauit.com/wp-content/uploads/2024/08/lap-top-cho-sinh-vien.jpg)